Resumen

Sistemas de seguimiento Código PIN Contraseñas Doble autenticación Copia de seguridad de datos Actualizaciones Antivirus VPN Rastreador Bloqueador Cortafuegos Root y Jailbreak Aplicaciones pirateadas ReseñasSeamos realistas, pocos de nosotros tenemos los reflejos de seguridad adecuados. Sin embargo, nuestros teléfonos inteligentes, nuestras tabletas y nuestras PC albergan una gran cantidad de datos privados. Por lo tanto, es de su interés seguir estas reglas básicas e importantes.

A través de varias preguntas esenciales, le brindamos consejos y herramientas para asegurar mejor sus dispositivos y proteger sus datos personales, ya sea en PC, teléfono inteligente, tableta, Android o iOS. Consejos muy prácticos como buena resolución para este inicio de año 2021, para poder utilizar tus dispositivos con la mayor tranquilidad posible

Esté más atento al teletrabajo

Desde que comenzó la crisis del coronavirus a mediados de marzo de 2020, nuestros hábitos han cambiado para proteger a la población del coronavirus. Por tanto, se fomenta encarecidamente el teletrabajo para los millones de trabajadores que tienen la posibilidad de trabajar desde casa.. El teletrabajo requiere que esté aún más atento porque estará manejando datos profesionales.

Aquí hay algunos consejos :

- Separe los entornos de trabajo personales y profesionales creando una nueva sesión en su computadora;

- Actualice el antivirus;

- Utilice una VPN segura si está manejando datos confidenciales,

- Cifre sus dispositivos si es posible.

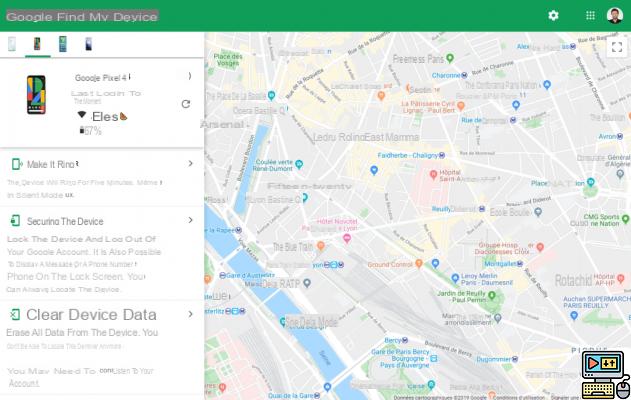

¿Cómo activar los sistemas de ubicación en iPhone, iPad, AirPods, Apple Watch, Android y Windows 10?

Google, Microsoft y Apple ofrecen sistemas de rastreo para encontrar sus dispositivos perdidos. Esto aún requiere que sus dispositivos estén encendidos y conectados a una red. De lo contrario, recupera su última ubicación.

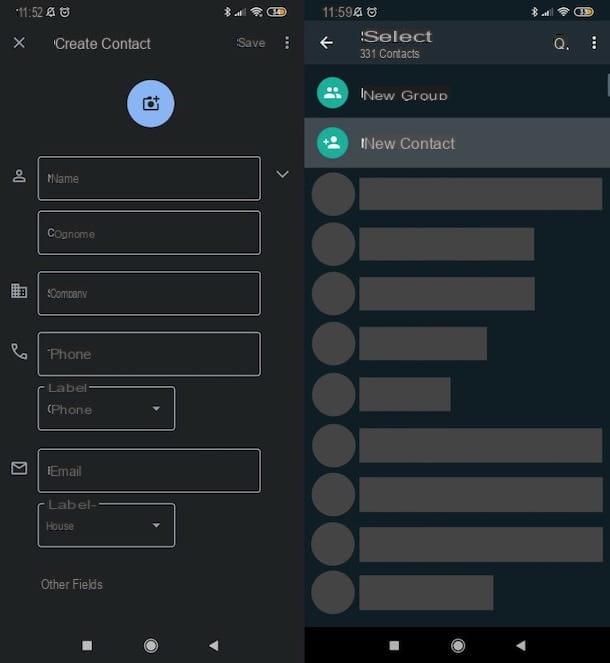

Android

La función Find My Google Device no es la única solución de este tipo, pero es una de las más efectivas. Proporciona acceso a las siguientes tareas: poder mostrar la ubicación de su dispositivo, hacer sonar un dispositivo perdido, bloquearlo o borrar sus datos.

Para usarlo, vaya a google.com/android/find para ubicar todos sus dispositivos Android que se han configurado con su cuenta de Google.

iPhone, iPad, Mac, AirPods y Apple Watch

En Apple, la aplicación Find My permite, como sugiere su sonido, localizar todos los dispositivos Apple, incluido un Apple Watch o Apple AirPods Pro. Al igual que la función de Google, también puede ver la ubicación de sus dispositivos en icloud.com/find.

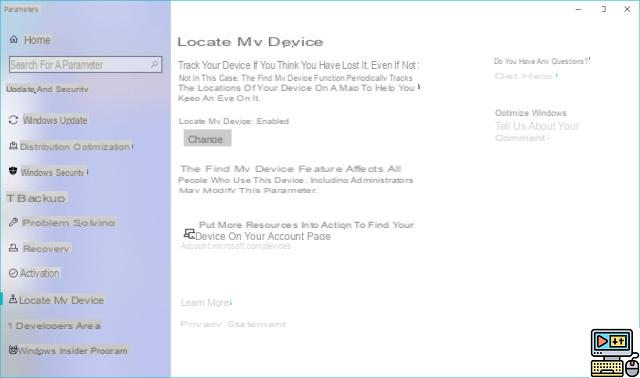

Microsoft Windows 10

Para Windows 10, Microsoft también ha configurado una herramienta similar que encontrará en esta dirección: account.microsoft.com/devices. Recuerda activar esta opción en tu dispositivo para aprovecharla.

¿Por qué personalizar su código PIN y activar el bloqueo de su dispositivo?

Otra regla básica, el cambio de código PIN. Muchos seguimos dejando el código por defecto, es decir, 0000 o 1234. Del mismo modo, evita códigos muy sencillos, como el 3579. Más de 700 smartphones son robados de media en España al año. Tiene todo el interés en ponérselo difícil a los posibles ladrones.

Finalmente, bloquee su teléfono inteligente, con un diagrama por ejemplo o mediante huellas dactilares. Es de sentido común si no desea que otras personas accedan a su contenido. Posteriormente, un diagrama (plantilla) puede parecer práctico, pero no es tan seguro como un código PIN de 6 caracteres, una contraseña segura o una huella digital.

Tenga en cuenta que estos consejos también son válidos en iOS y, por lo tanto, en iPhone, pero también en cualquier dispositivo, incluida una PC con Windows 10.

¿Cómo crear y administrar sus contraseñas?

Este es un consejo tan antiguo como Internet. Es importante utilizar contraseñas complejas y diferentes. Numerama ha creado un archivo para explicar cómo crear una palabra compleja y memorable.

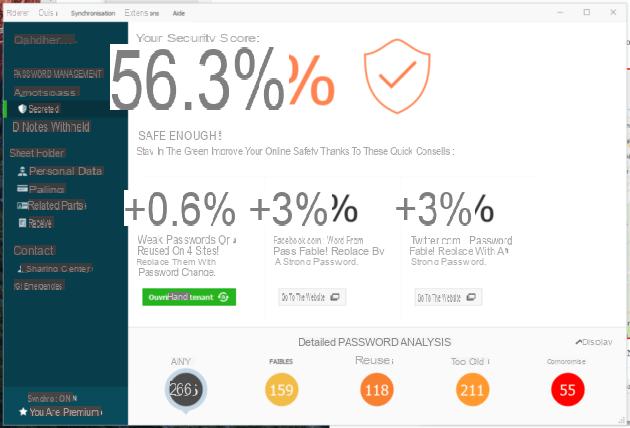

Uno de nuestros consejos es utilizar un administrador de contraseñas que pueda generar contraseñas complejas, almacenarlas de forma segura y conectarlo automáticamente a determinados servicios.

Interfaz de Dashlane

Por tanto, todo el problema radica en elegir la solución ideal a adoptar, porque las ofertas son numerosas y todas tienen ventajas y desventajas. Recomendamos 1password, LastPass o incluso Dashlane. También tienes Bitwarden, que es de código abierto y gratuito. También puede utilizar estas soluciones para cifrar sus notas y documentos.

DESCUBRE MÁS

KeePass: ¿Cómo usar el administrador de contraseñas de código abierto? - Tutorial

Hemos escrito una comparación de las diferentes soluciones de gestión de contraseñas.

¿Por qué es necesario habilitar la autenticación de dos factores?

La doble autenticación se ha vuelto esencial para proteger adecuadamente las cuentas que contienen datos personales y profesionales, como Google, Facebook, Apple, Microsoft, Amazon o PayPal.

Para ir más lejos

Autenticación doble (2FA): por qué y cómo proteger sus cuentas de Google, Facebook, iCloud, Steam ...

Desafortunadamente, se usa poco cuando no es obligatorio. Esto se debe a que a menudo es restrictivo para los usuarios. Sin embargo, es una de las formas más efectivas de proteger sus cuentas y servicios.

Agrega, además de la contraseña, un nuevo paso de autenticación, como un mensaje con un código, el uso de una clave de seguridad o una aplicación de autenticación. Si alguien intenta acceder a su cuenta después de haber pirateado su contraseña, normalmente debería ser bloqueado por la confirmación de su identidad, que tendrá lugar en su teléfono inteligente.

Te ayudamos: hemos agrupado los enlaces directos para activar la doble autenticación en todos los servicios principales.

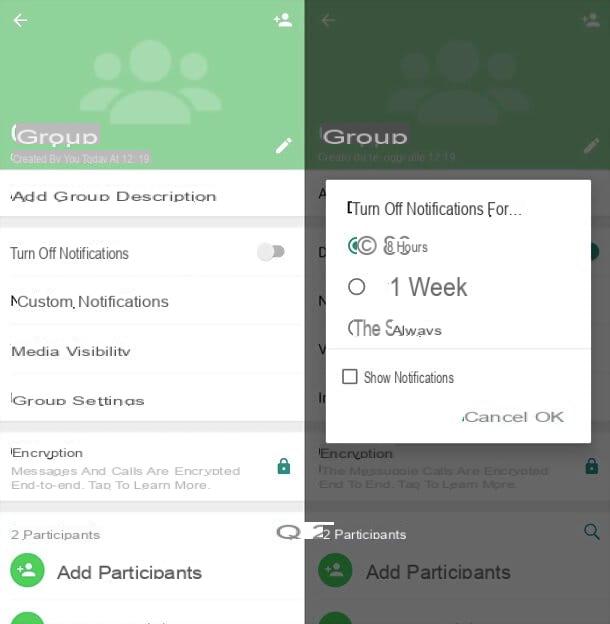

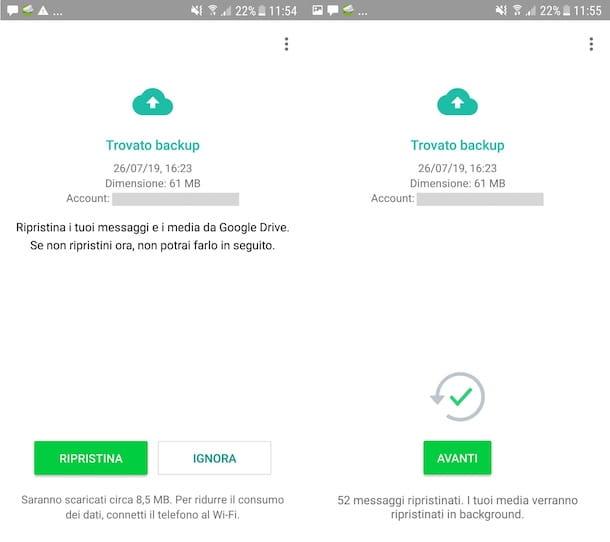

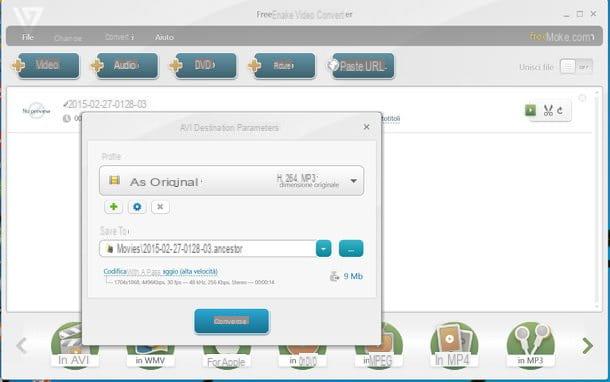

¿Cómo guardar tus datos?

Todavía es básico, pero muchos de nosotros no hacemos una copia de seguridad de nuestros datos: listas de contactos, pero también fotos, por ejemplo. Hemos enumerado una serie de soluciones de copia de seguridad, que puede encontrar en esta dirección.

En iOS y iPadOS, puede habilitar la copia de seguridad de iCloud, que es muy eficiente. También le recomendamos que duplique la copia de seguridad de sus fotos a través de Google Photos o Amazon Photos.

Google Fotos

Descargar la Google Photos Free de APK

Fotos de Amazon

Descargar la Amazon Photos Free de APKDe manera más general, puede utilizar servicios en la nube o simplemente hacer una copia de seguridad de sus datos en medios físicos.

Para ir más lejos

Comparación de SSD externos portátiles USB-C para Android, Windows y macOS

Hemos publicado una guía de compra dedicada a los medios de almacenamiento, pero también una comparación de los mejores SSD externos: son compactos, livianos y relativamente accesibles.

¿Tienes que cifrar tus datos?

Todos los sistemas operativos permiten cifrar los datos almacenados, es una forma eficaz de proteger sus datos, pero no es la única. Apple introdujo el cifrado predeterminado desde iOS 8, mientras que Google lo impuso en Android Marshmallow (pero disponible desde la versión 3.0 Honeycomb del sistema operativo). Obviamente, este también es el caso en Windows 10 y macOS.

El cifrado es un proceso de protección de sus datos con una clave única, para que sean ilegibles por un tercero. Por analogía, podemos ver el cifrado como una caja fuerte en la que se encuentran todos los datos que queremos mantener confidenciales. El acceso a su contenido requiere de facto la llave de la caja fuerte. El cifrado no es a prueba de manipulaciones, pero, si se usa correctamente, puede ser lo suficientemente fuerte como para disuadir a cualquiera que intente romperlo.

Numerama ha dedicado un archivo al cifrado en Android e iOS. El algoritmo utilizado por el motor de cifrado de Apple es AES 256 (para el estándar de cifrado avanzado). En Android, depende de los fabricantes, pueden usar diferentes métodos dependiendo de la versión del sistema operativo pero también de los componentes del teléfono inteligente.

Por lo tanto, le recomendamos encarecidamente que active el cifrado, pero tenga en cuenta que esto tendrá un impacto bastante limitado en el rendimiento de su dispositivo. Personalmente, he desactivado el cifrado en macOS porque no almaceno archivos confidenciales en él.

¿Por qué es importante mantener sus dispositivos actualizados?

Las cosas han cambiado mucho en 10 a 15 años en TI. Ya sea en Windows 10, macOS, iPadOS, iOS, Android, Chrome OS ... Las actualizaciones son más frecuentes y, a menudo, incluyen pequeñas correcciones y actualizaciones de seguridad. En Android, Google también implementa actualizaciones dedicadas a la seguridad mensualmente.

Los piratas informáticos a menudo aprovechan el software o el dispositivo obsoletos para explotar una vulnerabilidad de seguridad.

Por lo tanto, es importante mantener actualizados su sistema operativo, sus aplicaciones y sus objetos conectados.. Básicamente cualquier cosa que se pueda actualizar. Por lo tanto, le recomendamos queactivar sistemas de actualización automática (aplicaciones y sistema) que existen en todos los sistemas operativos modernos de hoy.

¿Tenemos que instalar un antivirus?

Los antivirus son innecesarios en Android, Mac, iPad y iPhone

Apenas pasa una semana sin que una empresa de seguridad informe sobre la presencia de malware en Android. Más a menudo, estos informes y otros estudios vienen con algunos recordatorios de que (precisamente) la solución de seguridad (de la persona que encargó el estudio) es útil y recomendable. Sin embargo, Android es, por su propia naturaleza, más seguro que una computadora de escritorio. No necesita ningún antivirus o antimalware, especialmente si sigue los consejos anteriores.

Primero, la plataforma de Google tiene la capacidad de detectar malware conocido al descargar una aplicación, pero también después. Google también está trabajando para implementar correcciones utilizando Google Play Services, sin tener que actualizar su sistema.

De manera más general, Android tiene funciones de seguridad integradas que reducen drásticamente la frecuencia y el impacto de los problemas de seguridad de las aplicaciones. El sistema está diseñado para que los desarrolladores creen sus aplicaciones con permisos de archivo y sistema predeterminados y eviten posibles problemas de seguridad. Además, es este sistema de autorización el que limita la eficacia de los antivirus y otros antimalware. CQFD.

Por otro lado, una de las ventajas de estas soluciones, y que no podemos quitarles, es que plantean la mayoría de las reglas básicas de este artículo, y de forma personalizada. Lo cual es algo bueno en sí mismo. Pero no olvides que la seguridad no es tanto una cuestión de software como de comportamiento, y depende de ti adoptar las herramientas que te indicamos para protegerte de los distintos riesgos mencionados.

En iPhone, Mac o iPad, es lo mismo, no tiene que hacer nada más que seguir los consejos de este archivo.

¿Aún necesita instalar un antivirus en Windows 10?

Probablemente recuerde los días de Windows XP: era totalmente inconcebible e inconsciente vagar por la Web sin antivirus. Las cosas no han cambiado mucho en Windows 10, con una excepción. El sistema operativo de Microsoft incluye su propio antivirus llamado Windows defiender. Hay alternativas, algunas valen la pena, pero la herramienta nativa de Microsoft ahora es lo suficientemente eficiente como para no molestarse en instalar una solución de terceros.

Para Windows 10, le recomendamos que active Windows Defender.

¿Son necesarias las VPN para proteger sus dispositivos?

Hay dos ventajas principales en el uso de una VPN por parte de las personas: evitar el filtrado geográfico mediante el uso de una dirección IP de otro país a través de una VPN, y protege mejor tu anonimato en las redes enmascarando su dirección IP real y encriptando la información enviada.

La VPN en sí misma no constituye una protección absoluta - además, la protección absoluta no existe -, pero es una técnica fácil de configurar y que mejora la confidencialidad de los datos intercambiados en la web, particularmente en las redes públicas.

Por tanto, la elección de tu VPN dependerá en gran medida del uso que quieras darle. Si quieres acceder al catálogo de Disney +, buscarás una VPN potente, con el riesgo de que proteja menos tus datos. Por otro lado, si viajas a un país en el que la web está censurada y donde ciertos usos están prohibidos, irás a una VPN que no registra tu tráfico y que no cederá tu información a los gobiernos ... aunque sea significa navegar un poco más lento.

Te recomendamos que consultes nuestra comparativa de las mejores VPN.

¿Cómo saber qué sitios tienen información sobre usted?

Incluso si, desde 2018, los sitios web han estado obligados a obtener el consentimiento de los usuarios de Internet con respecto a las cookies instaladas en su computadora, puede ser práctico utilizar un bloqueador de rastreadores para evitar que otros servicios tengan información sobre sí mismos.

Concretamente, estos bloqueadores te permiten analizar todos sitios de terceros que recopilan información sobre usted cuando navega por otro sitio web. A menudo se trata de herramientas de análisis de tráfico, como Google Analytics, pero también pueden ser herramientas de análisis de publicidad u otros sitios de terceros cuyos complementos hayan sido instalados por el editor del sitio web. Estos rastreadores son abrumadoramente inofensivos, pero pueden ser molestos si su privacidad es particularmente importante.

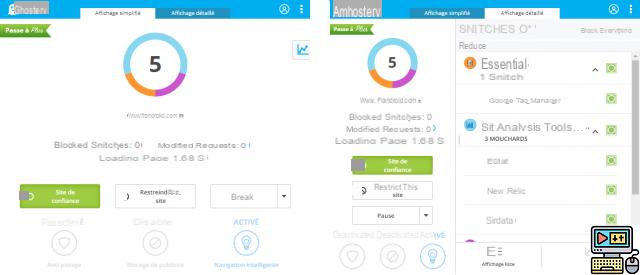

En la materia, la referencia se llama Ghostery y está disponible tanto en PC como en teléfonos inteligentes o tabletas iOS o Android. Sin embargo, el comportamiento del servicio es muy diferente de una plataforma a otra.

La extensión Chrome Ghostery para computadoras

En la computadora, Ghostery es un simple extensión para los navegadores Google Chrome y Mozilla Firefox. Una vez instalada la extensión en su navegador, le permitirá, de forma gratuita, ver los rastreadores presentes en un sitio web en particular, así como su naturaleza: esencial, publicitario, no identificado o análisis del sitio, por ejemplo. A continuación, puede optar por bloquearlos individualmente si lo desea. Además, para los usuarios que lo deseen, Ghostery les permite elegir entre confiar o restringir globalmente un sitio web para activar o bloquear todos los rastreadores. Ghostery también ofrece un bloqueador de anuncios de forma predeterminada, que se puede desactivar fácilmente si desea admitir un sitio web en particular.

Ghostery

Descargar la Ghostery Free de APKEn el teléfono inteligente, Ghostery se presenta esta vez. en forma de una aplicación o, más precisamente, un navegador de Internet. En realidad, utiliza el código fuente de Firefox en los teléfonos inteligentes, pero agrega todas las funciones relacionadas con la protección de la privacidad que se pueden encontrar en las extensiones de Chrome y Firefox en la PC. La aplicación utiliza el principio general de un navegador, pero, al hacer clic en el logo fantasma a la izquierda de la barra de direcciones, es posible acceder a los datos del rastreador, con las mismas opciones que en las extensiones para PC. Sin embargo, Ghostery no ofrece control sobre los rastreadores utilizados por otras aplicaciones instaladas en su teléfono inteligente.

¿Debería utilizar un cortafuegos?

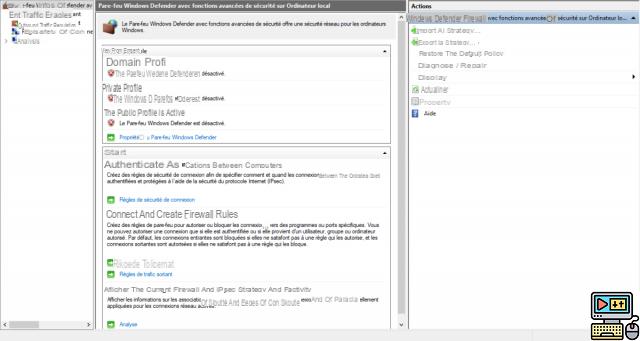

Cortafuegos o cortafuegos, hubo un momento en el que era necesario instalar un software de cortafuegos en Windows, que era la primera línea de defensa del usuario contra las amenazas de Internet.

El cortafuegos es un equipo o una aplicación que filtra las conexiones entrantes y salientes. que se llevan a cabo desde y hacia su computadora. El firewall se encuentra entre el usuario y sus aplicaciones por un lado y la conexión a Internet por el otro.

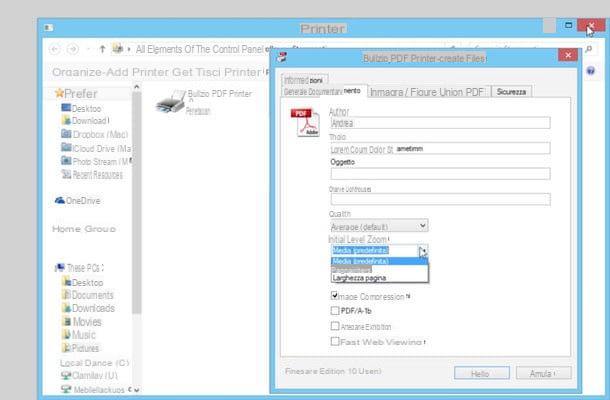

Firewall de Windows Defender

Puede que no lo sepas, pero ya estás protegido por un firewall, el de tu caja. Y muy a menudo, un segundo, el de su PC con Windows 10. Por lo tanto, le recomendamos que active el firewall en su PC con Windows 10 para aumentar la seguridad de su máquina. Por tanto, el cortafuegos es importante, pero no esencial.

En Android e iOS, ambos sistemas operativos ya tienen opciones para limitar el acceso a Internet a las aplicaciones. Ya es una herramienta de seguridad suficiente.

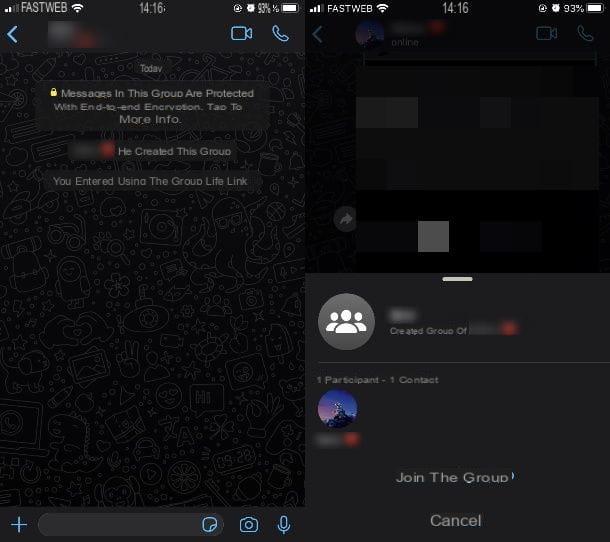

¿Puedes rootear o hacer jailbreak a tu teléfono inteligente?

Rootear o hacer jailbreak a tu dispositivo es correr el riesgo de dejar las puertas abiertas. Esto se debe a que, en última instancia, esas dos palabras significan lo mismo: obtener algunos permisos muy avanzados para acceder a su sistema que no necesariamente necesita.

Para ir más lejos

¿Está el rooteo en Android condenado a desaparecer?

Esto le permite, opcionalmente, instalar ciertas funciones, pero ya no es tan útil y especialmente no se recomienda hacerlo. Nuestro consejo: evite meterse en eso, especialmente si no sabe lo que está haciendo.

¿Cuáles son los riesgos de descargar aplicaciones y juegos de fuentes desconocidas?

No te vamos a dar un sermón, si quieres descargar, hazlo. Otro día hablaremos de la economía detrás de las aplicaciones y juegos móviles, y especialmente de los estudios independientes y otros que se ganan la vida con ellos. Si le recomendamos que evite descargar aplicaciones pirateadas en cualquier lugar, es simplemente porque a menudo contienen código malicioso.

Para ir más lejos

¿Cómo instalar un archivo APK en un teléfono inteligente o tableta Android?

En general, Evite descargar APK fuera de Play Store y de una fuente externa a menos que esté completamente seguro del origen del archivo. De hecho, estos archivos pueden estar dañados. Sin embargo, si no quieres o no puedes pasar por la tienda de Google, echa un vistazo a nuestra lista de las mejores alternativas a la Play Store.

El consejo es el mismo para macOS y Windows 10: evite descargar programas o juegos de fuentes desconocidas. Para iOS y iPadOS, Apple ha bloqueado aún más su sistema, es muy difícil prescindir de la App Store para descargar una aplicación.